#يتم إغلاق الثغرات الأمنية في البرامج عبر…..

مرت المشاكل / نقاط الضعف في برنامج

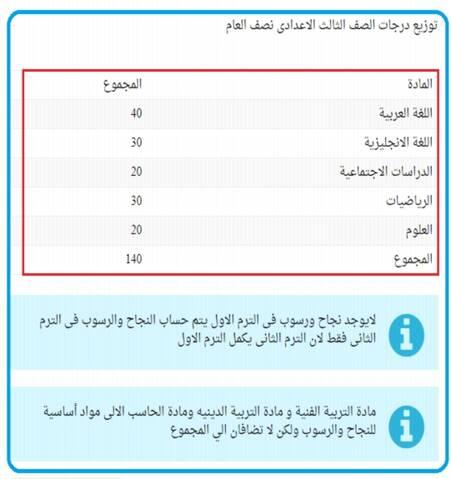

الصف / الحاسب الآلي – المتوسط الثاني – الفصل الأول

دورات / شبكة كمبيوتر وانترنت.

آلية أمن البيانات:

المحتويات

تتنافس الدول والشركات على توفير الأمن لتبادل البيانات على الإنترنت ، وقد دفعت ثمناً باهظاً مقابل ذلك. إذا كانت قدرة الحماية قوية ، فمن الصعب مهاجمة البيانات. تتمثل أهم الآليات المستخدمة في أمن البيانات فيما يلي:

1- تشفير البيانات:هذا يعني أنه عبر الكثير من الأدوات أو البرامج التي توفر خدمات التشفير ، يتم تحويل البيانات المرسلة على الشبكة لـ معلومات لا يفهمها سوى المرسل والمستقبل.

2- جدار الحماية: هو برنامج يتحكم في عملية التواصل بين الكمبيوتر والشبكة ، ويمنع البرامج الخبيثة والمتسللين من الوصول لـ الكمبيوتر عبر عرض البيانات ثم السماح لها أو حجبها.

3- النسخ الاحتياطي: قد يحتاج المستخدمون لـ إعداد وجمع الملفات المهمة لسنوات عديدة ، ومن المهم الاحتفاظ بنسخ احتياطية من الملفات والرجوع إليها في حالة فقدها لأي سبب من الأسباب.

4- التحديث التلقائي: حيث يتم اكتشاف الثغرات الأمنية باستمرار في البرامج وأنظمة التشغيل ، فمن المهم سد هذه الثغرات قبل أن يتم استغلالها من قبل المهاجمين ، وطريقة سدها هي تحديث هذه البرامج ، ومن الجيد تفعيل وظيفة التحديث التلقائي ، لذلك connect to سيتم تنزيل التحديث فورًا بعد الإنترنت.

إقرأ أيضا:الذي يتمنى زوال النعمه عن الاخرين هو

يتم إغلاق ثغرات البرامج بالطرق التالية:

ما يلي هو الإجابة الصحيحة على مشكلة القضاء على الثغرات الأمنية للبرنامج في تخصص الكمبيوتر في السنة الثانية من الفصل الدراسي الأول.السؤال هو سؤال متعدد الخيارات.الخيارات هي كما يلي:

إقرأ أيضا:شمس بدران السيرة الذاتية ويكيبيديا من هو؟

- تشفير البيانات

- جدار الحماية

- دعم

- تحديث اتوماتيكيا.

الإجابة الصحيحة: (محدثة تلقائيًا).